CEO fraud je kybernetický podvod, pri ktorom útočník predstiera vedúceho pracovníka firmy. Zistite, ako útok funguje, aké sú varovné signály a ako sa efektívne chrániť.

Zamestnanec dostane e-mail od generálneho riaditeľa. Tón je dôverný, žiadosť naliehavá – treba rýchlo poskytnúť číslo na WhatsApp, zaplatiť faktúru alebo poslať citlivý dokument. Problém je, že skutočný šéf o žiadnom e-maile nevie. Práve takto funguje jeden z najrozšírenejších a finančne najnákladnejších kybernetických podvodov súčasnosti.

Čo je CEO fraud

CEO fraud, odborne označovaný ako Business Email Compromise (BEC), je cielený podvod, pri ktorom útočník predstiera, že je nadriadený alebo vedúci predstaviteľ organizácie. Na rozdiel od masových phishingových kampaní je tento útok prispôsobený konkrétnej obeti – útočník si vopred zistí meno, funkciu aj štýl komunikácie osoby, za ktorú sa vydáva.

Podľa FBI spôsobili útoky typu BEC celosvetovo straty presahujúce 50 miliárd dolárov za posledných desať rokov. Slovensko a Česká republika nie sú výnimkou – podniky, advokátske kancelárie aj verejné inštitúcie čelia týmto útokom čoraz častejšie.

Ako útok prebieha v praxi

- Prieskum – Útočník zisťuje z verejných zdrojov (web spoločnosti, LinkedIn, médiá) meno a funkciu vedúceho pracovníka, štruktúru firmy a mená zamestnancov, ktorých chce osloviť.

- Vytvorenie falošnej identity – Zaregistruje e-mailovú adresu s menom cieľovej osoby na bežnej platforme (Gmail, Outlook, Daum a pod.). Adresa navonok vyzerá dôveryhodne, skutočná doména firmy v nej ale chýba.

- Prvý kontakt / testovanie – Útočník pošle vágnu, ale zdvorilú správu. Nežiada hneď peniaze – pýta sa na WhatsApp číslo, dostupnosť, prípadne zmieňuje „dôvernú záležitosť". Cieľom je nadviazať kontakt mimo firemného e-mailu.

- Eskalácia – Po nadviazaní dôvery prichádza skutočná požiadavka: okamžitý bankový prevod, zaslanie citlivých dokumentov alebo inštalácia súboru. Útočník zdôrazňuje naliehavosť a dôvernosť – zamestnanec nemá veriť, overovať ani hovoriť kolegom.

Ukážka z reálnej praxe

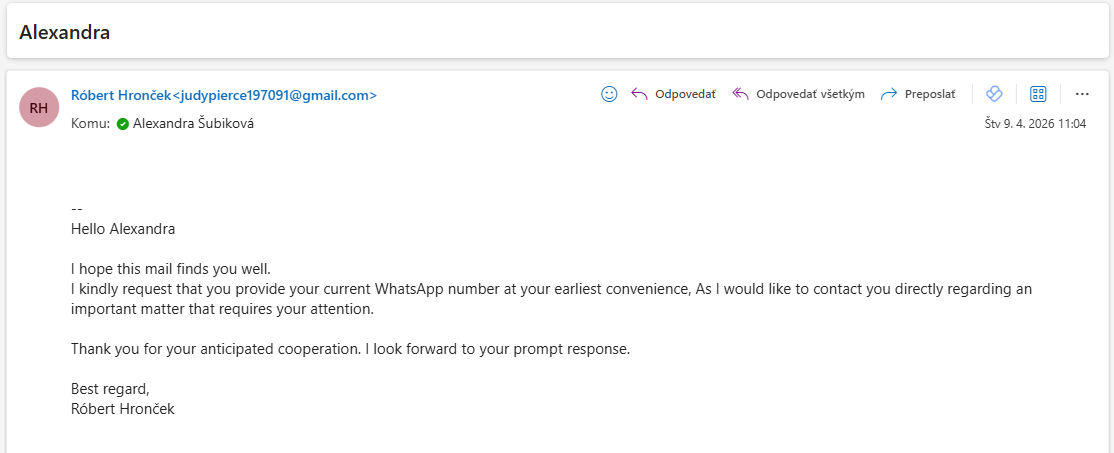

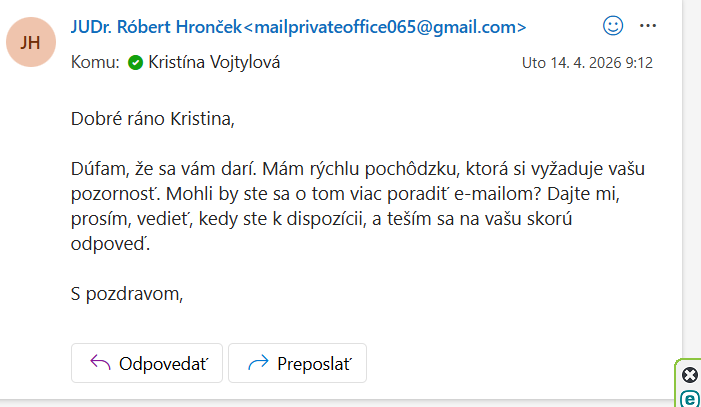

V posledných týždňoch sme zaznamenali sériu útokov, pri ktorých sa útočníci vydávali za CEO advokátskej kancelárie Hronček & Partners. Správy prichádzali z adries ako headoffice023@daum.net, judypierce197091@gmail.com či mailprivateoffice065@gmail.com – teda z bežných verejných služieb, nie z firemnej domény.

V našom prípade boli správy pomerne ľahko rozpoznateľné – obsahovali gramatické chyby, nezvyčajné formulácie a podozrivé adresy. Nie vždy to tak býva. Sofistikovanejšie útoky sú oveľa ťažšie odhaliteľné – útočník používa správny jazyk, pozná interné procesy firmy, vie, na koho sa odvolať, a rozdiel oproti skutočnej komunikácii môže byť len v jednom znaku e-mailovej adresy. Práve preto je dôležité overiť každú neštandardnú žiadosť bez ohľadu na to, ako dôveryhodne vyzerá.

Varovné signály, ktoré treba poznať

- E-mail neprichádza z firemnej domény, ale z Gmailu, Yahoo, Outlooku alebo inej verejnej služby

- Správa je nezvyčajne stručná a vágna – bez konkrétneho kontextu alebo referencie na prebiehajúcu vec

- Odosielateľ žiada presun komunikácie na WhatsApp alebo iný súkromný kanál mimo firemného prostredia

- Správa zdôrazňuje naliehavosť, dôvernosť a žiada okamžitú reakciu bez možnosti overenia

- Žiadosť sa týka platby, bankového prevodu, citlivých dokumentov alebo prihlasovacích údajov

- Útočník odrádzal od overenia žiadosti u iného kolegu alebo priamou telefonickou komunikáciou

Čo robiť, ak takúto správu dostanete

- Neodpovedajte a neklikajte na žiadne prílohy ani odkazy. Správu nechajte tak, ako je.

- Overte telefonicky alebo osobne u nadriadeného, či skutočne takú správu poslal.

- Správu nahlás IT oddeleniu alebo bezpečnostnému správcovi vo vašej organizácii.

- Ak ste už akékoľvek údaje alebo prostriedky poskytli, okamžite kontaktujte vedenie a zvážte ďaľšie kroky tak aby boli škody čo najmenšie

Ako sa chrániť systémovo

Jednotlivé opatrenia môžu výrazne znížiť riziko úspešného útoku. Odporúčame organizáciám zaviesť pravidlo „štyri oči" pri schvaľovaní platieb, aktivovať dvojfaktorové overovanie na všetkých firemných účtoch a pravidelne školiť zamestnancov v rozpoznávaní sociálneho inžinierstva. Technicky je vhodné nakonfigurovať e-mailové filtre a DMARC/DKIM záznamy, ktoré sťažia podvrhnutie odosielateľa.

Rovnako dôležité je mať jasne definovaný interný postup pre prípad incidentu – zamestnanci by mali vedieť, koho kontaktovať a ako postupovať bez paniky a bez ďalšieho šírenia škody.

Pomôžeme vám pripraviť sa skôr, než útok príde

V Top Privacy sa kybernetickej bezpečnosti venujeme komplexne. Ak chcete mať istotu, že vaša organizácia je na podobné incidenty pripravená, vieme vám pomôcť so školeniami zamestnancov zameranými na phishing a sociálne inžinierstvo, testovaním zraniteľností vrátane simulovaných phishingových kampaní, nastavením bezpečnostnej dokumentácie a interných procesov, správou a riadením rizík (GRC, IRM) aj službami externého manažéra kybernetickej bezpečnosti (CISO).

[Pozrieť naše služby]