DDoS útok môže vyradiť web v priebehu minút. Zistite, ako ho identifikovať, analyzovať a efektívne mitigovať pomocou správne nastavenej infraštruktúry a bezpečnostných nástrojov.

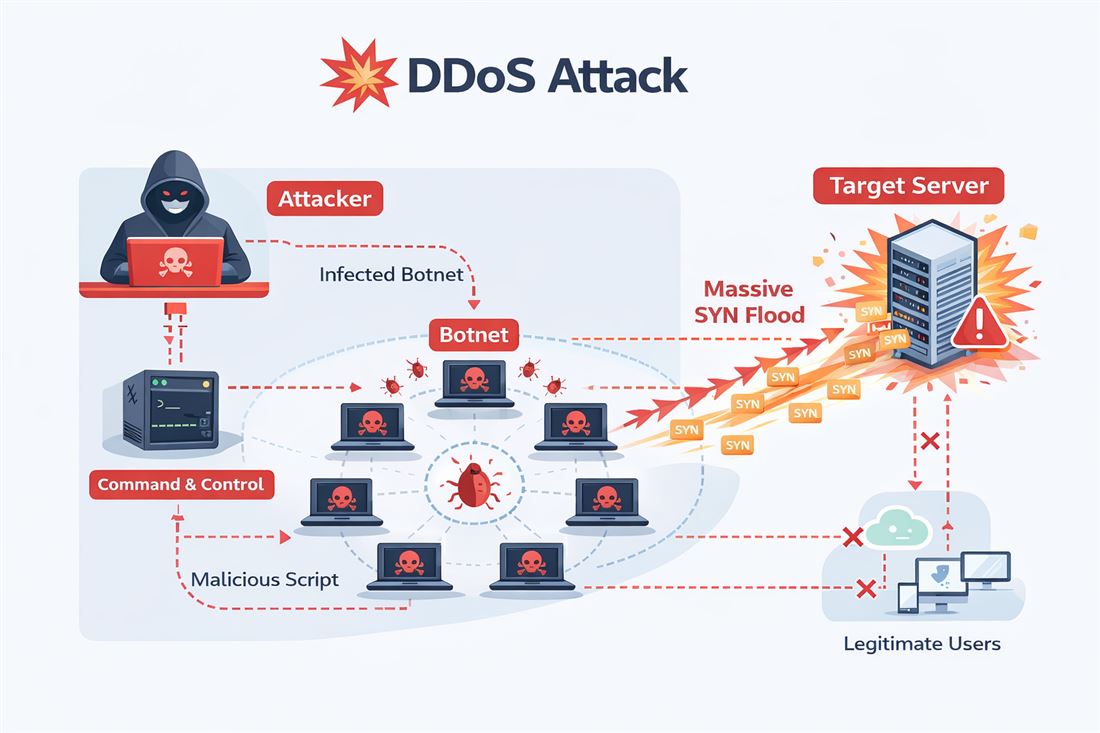

DDoS útok je primárne otázkou dostupnosti služby. Nejde o kompromitáciu systému v zmysle získania prístupu alebo úniku dát, ale o vyčerpanie zdrojov – najčastejšie sieťovej kapacity, CPU alebo aplikačnej vrstvy tak, aby legitímni používatelia nedokázali službu používať. Výpadok služby pritom často znamená priamu stratu tržieb, nedostupnosť služieb pre klientov a poškodenie reputácie.

V praxi sa s DDoS stretávame v rôznych formách. Najjednoduchšie sú volumetrické útoky, ktoré cielia na zahltenie linky obrovským objemom dát. Sofistikovanejšie útoky sa zameriavajú na konkrétne protokoly alebo aplikačné vrstvy, napríklad HTTP requesty, ktoré na prvý pohľad vyzerajú legitímne, no v skutočnosti sú generované automatizovane. Práve tieto útoky sú náročnejšie na detekciu, pretože sa maskujú ako bežná prevádzka.

Typickým príkladom z praxe je e-shop počas marketingovej kampane alebo sezónnej špičky, kde zvýšený traffic sťažuje rozlíšenie medzi legitímnymi používateľmi a útokom.

Keď dôjde k výpadku služby, prvým krokom nie je panika, ale analýza. Základom je pozrieť sa na metriky – najmä náhly nárast inbound trafficu, počet requestov za sekundu a správanie jednotlivých endpointov. Ak vidíme neúmerne vysoký počet požiadaviek z jedného typu endpointu alebo opakujúce sa patterny v requestoch, je to silný indikátor útoku. Rovnako dôležité je sledovať geografický pôvod trafficu a distribúciu IP adries.

V tejto fáze nastupuje práca s logmi a monitoringom. Nástroje ako SIEM alebo základné logovanie na úrovni servera umožňujú identifikovať anomálie. Špecialista by mal vedieť rýchlo filtrovať podozrivú prevádzku, napríklad podľa IP rozsahov, user-agentov alebo frekvencie požiadaviek. Cieľom nie je okamžite „zastaviť útok“, ale pochopiť jeho charakter.

Následne prichádza mitigácia. V ideálnom prípade je infraštruktúra pripravená a využíva externé ochranné vrstvy, napríklad Cloudflare alebo AWS Shield, ktoré dokážu filtrovať škodlivý traffic ešte pred tým, ako sa dostane k serveru. Ak takáto ochrana nie je k dispozícii, riešenia sa realizujú priamo na úrovni servera alebo firewallu – napríklad rate limiting, blokovanie IP adries alebo dočasné obmedzenie niektorých endpointov.

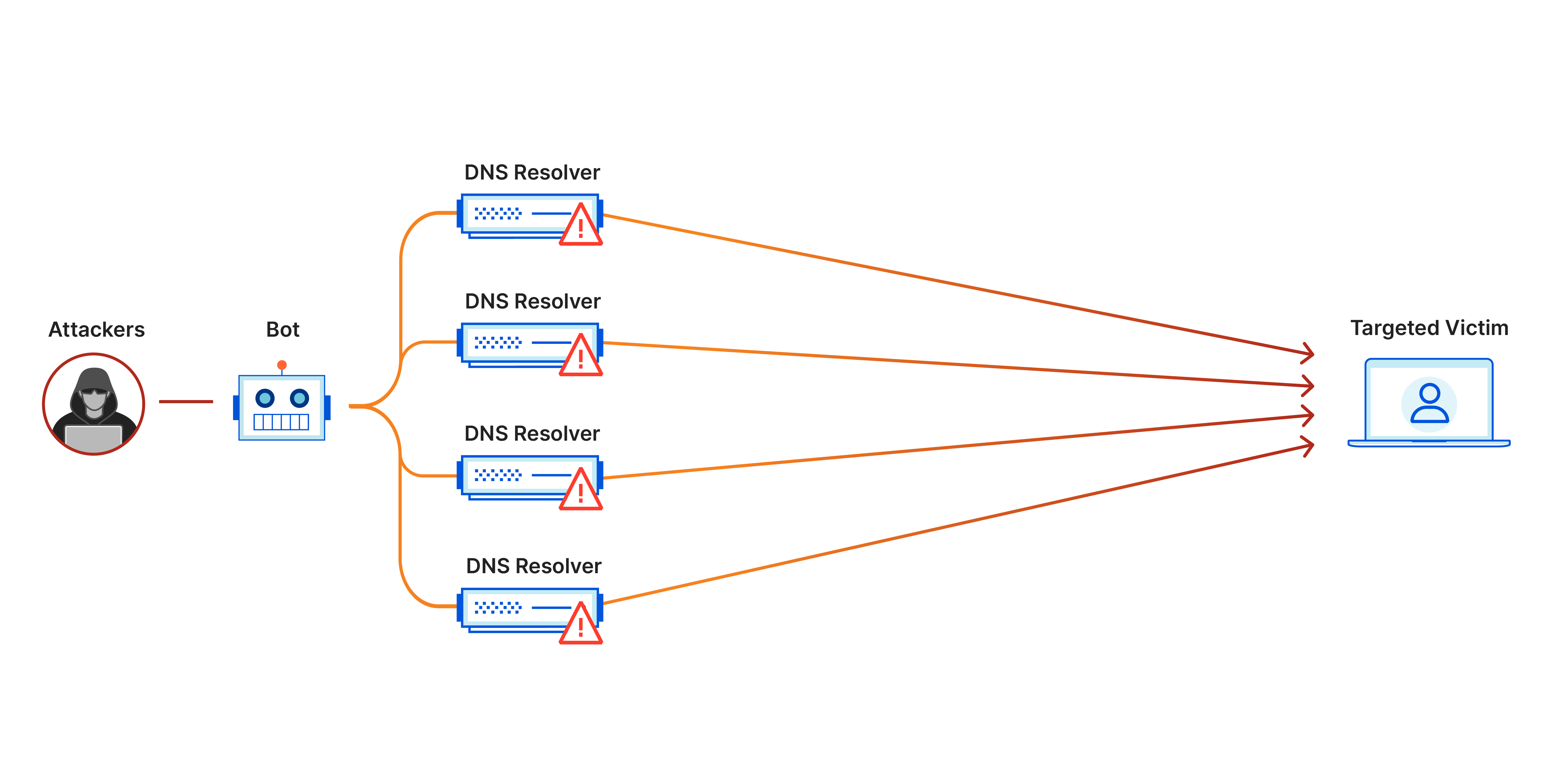

Dôležité je uvedomiť si, že nie každé blokovanie je efektívne. Pri distribuovaných útokoch, kde traffic prichádza z tisícok IP adries, je manuálne blokovanie prakticky neúčinné. Preto sa využívajú skôr automatizované mechanizmy, ktoré vedia identifikovať vzorce správania a reagovať v reálnom čase.

Z technického pohľadu je kľúčová aj architektúra systému. Aplikácie, ktoré sú horizontálne škálovateľné a distribuované, zvládajú DDoS útoky výrazne lepšie ako monolitické riešenia bežiace na jednom serveri. Rovnako pomáha caching, load balancing a oddelenie jednotlivých vrstiev aplikácie. Bezpečnosť nie je len o reakcii na incident, ale aj o správnom návrhu infraštruktúry.

Po zvládnutí incidentu prichádza fáza analýzy. Je potrebné identifikovať, čo útok umožnilo, ako rýchlo bol detegovaný a aká bola reakcia. Výstupom by mali byť konkrétne opatrenia – napríklad úprava firewall pravidiel, zlepšenie monitoringu alebo nasadenie pokročilejšej ochrany.

Najlepšia ochrana pred DDoS útokom nevzniká počas incidentu, ale už pri návrhu infraštruktúry a nastavení bezpečnostných opatrení.

Z pohľadu praxe je DDoS útok veľmi dobrým príkladom toho, ako sa prelína networking, infraštruktúra a bezpečnosť.

.png)